ed è comprensibile…va beh, cercherò di tradurre appena ho un po’ di tempo in più

cioè fammi capire bene, facebook era illegale in Italia?

Finanziarsi attraverso la vendita di dati personali era illegale, eccetto se lo fai da fuori dell’Europa. Il GDPR ha cambiato la situazione, ora le gente deve dichiararsi d’accordo all’abuso dei dati che non gli appartengono (quelli dei loro amici). In pratica Facebook si finanzia sulla base di infrazioni che noi facciamo ogni volta che mettiamo foto dei nostri amici sul social ecc. Il GDPR ci permette di svendere i nostri dati, ma non quelli dei nostri amici, famigliari ecc. Per questo l’infrazione del GDPR la stiamo commettendo noi utenti e non più Facebook.

Assolutamente @Atlantide, niente di cui scusarsi!

Il problema sono le anteprime che vengono scaricate dal server di YouTube e che gli inviano informazioni su dove l’anteprima è visualizzata. Dunque chi è autenticato a YouTube (o ad un altro servizio di Google) informa Google del suo interesse al Partito Pirata semplicemente aprendo una pagina che la contenga.

Comunque questo non significa che i video YouTube siano tabù qui.

Semplicemente il link fallo mettendo un "$ " davanti

$ https://youtu.be/OzAo8km233U $ https://m.youtube.com/watch?feature=share&v=H1XceGC0s8k $ https://m.youtube.com/watch?feature=share&v=DG1p14ymeZM

Così chi vuole clicca (e informa Google) oppure si copia il link su un altro browser sul quale non è autenticato a Google (e vede il video senza informare troppo Google  ).

).

io che non ho google cliccando direttamente sul link mando comunque informazioni che su queso forum si è condiviso del materiale preso da YT?

Google è una azienda che fa un sacco di software.

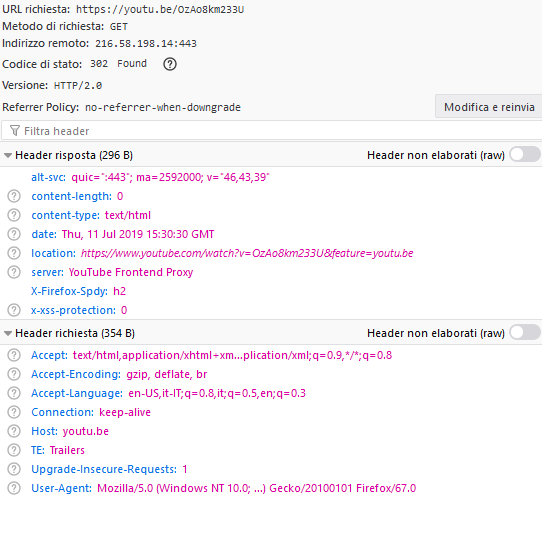

Forse non usi Google Chrome, ma qualunque browser rispetta una serie di convenzioni (chiamate protocolli). Uno di questi protocolli si chiama HyperText Transfer Protocol (la sigla HTTP che vedi nella barra degli indirizzi fa riferimento proprio a questo).

Questo protocollo funziona un po’ come un tubo su cui il tuo browser manda delle richieste di file in un certo linguaggio e il computer dall’altra parte (il server Web) risponde con i file richiesti insieme ad alcune informazioni aggiuntive (fra cui i cookie).

Questo è quello che parte da Firefox quando clicco su uno dei link sopra (solo gli header richiesta, gli header risposta sono appunto informazioni aggiuntive inviate dal server di Google):

La riga Referrer (la quarta dal basso) informa Google di alcune informazioni:

- il forum del partito pirata contiene un link a questo video

- quanti utenti di questo forum guardano quel video

- (se sei autenticato su un servizio di Google come YouTube o Gmail) che tu frequenti questo sito di pazzi

Se invece copi l’indirizzo e lo apri su un browser diverso copiandolo nella barra del browser, questo non può sapere dove hai trovato quell’indirizzo e dunque non può comunicarlo a Google/YouTube.

Questa è la richiesta da Firefox allo stesso video YouTube, su una nuova sessione

Sfuggire a questo tipo di trappole non è semplice.

Il primo passo è imparare a vederle.

Il secondo è non razionalizzarle, non accettarle come inevitabili.

Il terzo è imparare ad aggirarle.

Il quarto è non supportarle.

Il quinto è proteggere, per quanto possibile, chi ne è inconsapevole.

Il sesto è… insegnare informatica a tutti.

Il settimo è mettere in atto legislazione che impedisce questo tipo di sorveglianza (attenzione, link a youtube… meglio copiarlo in altro browser ;))…

@Shamar, come mai non ci hai pensato tu stesso al settimo punto?

Perché se il sesto è applicato sistematicamente su larga scala, il settimo ne sarà la logica conseguenza.

La sorveglianza è possibile solo perché la stragrande maggioranza delle persone non sa come funzioni davvero. Quando tutti sapranno programmare e debuggare, di Google, Facebook & friends non resterà che il ricordo.

come si fa a vedere ste diavolerie???

come si fa a vedere ste diavolerie???

Va bene, ma se aspetti di introdurre le cinture di sicurezza solo quando tutti gli automobilisti hanno capito che servono… staremmo ancora oggi a guidare in auto senza le cinture…

io uso duckduckgo accedendoci da fierfox nightly o da tor… in alternativa uso orfox ma mi va lentissimo. tutto questo perché sono paranoica

Le paranoiche mi piacciono. Voglio conoscerti. Io sono paranoico dal 2008 circa. Prima credevo che le cose non fossero poi così gravi… Comunque invece di DuckDuckGo raccomando Startpage, per questa ragione. Firefox Nightly non so, ma Torbrowser è piuttosto affidabile. Entrambi Orfox e Torbrowser potrebbero essere ottimizzati (la configurazione del Tor router si può rendere più celere senza grave perdita di anonimato, ma purtroppo bisogna essere espertucci a farlo).

Non è paranoia.

E’ un buon setup iniziale. Un’ulteriore accortezza che puoi tenere è installarti un browser apposta per i servizi di Google che necessitano di autenticazione (tipo Gmail) se per qualche ragione li devi usare. Tor funziona bene come proxy Web solo se non ti autentichi al sito che visiti. Altrimenti può essere controproducente: l’exit node vede tutto il traffico in chiaro, incluse le password.

Le immagini che ho postato prima sono screenshot dei Developer Tools di Firefox. Su un PC ci puoi accedere premendo il tasto F12 sulla tastiera mentre visiti un sito internet con Firefox (o Tor Browser).

È uno strumento per programmatori Web: non è difficile da usare se sai con funziona.

Tuttavia le trappole sono moltissime, alcune messe lì intenzionalmente, altre dovute a fretta, superficialità o ignoranza.

E non pensare che basti essere un informatico per vederle tutte: ad alcuni non interessa, ad altri va bene, altri sono così depressi da non voler guardare e nascondere la testa sotto la sabbia.

Questa analogia è molto carina ma è sbagliata.

Anche un politico analfabeta poteva capire come le cinture salvavano la vita.

Invece per eleggere un politico competente in informatica ci vuole una popolazione competente in informatica.

Solo se hai ancora dei siti antichi che non usano https. Gli exit node di Tor non fanno MITM perché appena ci provano vengono eliminati dalla directory. Io stesso ho beccato un nodo che provava a fare dei MITM su SSH e lo hanno sbattuto fuori la giornata stessa.

Si, questo è un problema. Nonostante ciò quando furono introdotte le cinture, la maggior parte degli automobilisti se le faceva montare per poi non usarle. Ci sono voluti ulteriori dieci anni circa finché era normale mettersele. E la stessa cosa come col nuovo Statuto nel PP-IT.

Oppure un partito che credibilmente rappresenta tale competenza e che non soffra di corruzioni e mancata giustizia interna.

Giusta obiezione.

Scusa @Atlantide, ha ragione @lynX, ho detto una sciocchezza sulle password (pensavo al vecchio scandalo sul SMTP, Lynx… Devo dormire di più)

Però sulla opportunità di autenticarsi a siti Web via Tor… rimango dubbioso.

Tor browser continua a rispettare il protocollo, quindi cookie e JS continuano ad avere gli stessi problemi architetturali di sempre.

Tor browser non ti protegge se ti autentichi su YouTube per commentare e poi visiti il forum del partito pirata che ha un anteprima di un video youtube: Google saprà comunque tutte e tre le cose che ho descritto. O sbaglio?

Se invece non ti autentichi, il referrer informerà Google sul Partito Pirata, ma non su di te.

Torbrowser segue una filosofia di anonimato più furba di quella usuale. Mentre noi stacchiamo l’esecuzione delle varie robe e in questo modo ci rendiamo discernibilmente strani, fuori dalla norma, TBB fa che ogni finestra, ogni “tab” sia un nuovo utente mai visto prima, con la fedina pulita, zero cookies. I cookie esistono solo durante quella sessione e solo per quel tab o finestra. È un metodo geniale, ti rende veramente indistinguibile da masse di utenti nuovi che hanno appena comprato un nuovo computer.*

Si sbagli dato che farai le tre cose in tab o finistre diverse (almeno dovresti), ed in quel caso Google assegnerà un cookie nuovo ad ognuna di queste tab e non riuscirà a correlarle.

Esatto — perché se non lo facesse ti renderebbe meno anonimo.

Eh, su Tor ci hanno lavorato dozzine di scienziati… è oggetto di dozzine di paper di ricerca. La questione anonimato l’hanno veramente dissezionata in modo chirurgico. Tanto di cappello.

*) Salvo che l’attaccante non si metta ad utilizzare i metodi descritti da @Shamar, ma credo che Torbrowser non permetta quelli.

Ci ha anche lavorato il governo degli stati uniti…

Sull’isolamento delle sessioni per tab in Tor Browser non lo sapevo: Firefox la introdotta solo recentemente. Hai documentazione che posso leggere a riguardo?

giacché siamo in tema vorrei chiedere delle spiegazioni su un qualcosa in cui mi sono imbattuta proprio ora $http://www.youronlinechoices.com/it/le-tue-scelte mi si è aperta una tab con un sacco di pallini verdi che ho reso rossi sempre per paranoia  questo accedendo all’account di G

questo accedendo all’account di G

e vorrei chiedere se è un buon metodo accedere sia da tor che da fierfox contemporaneamente per usare magari su un browser il traduttore e sull’altro la navigazione sui vari siti